Campanha de phishing sofisticada mira usuários de iPhone

Uma campanha de phishing sofisticada está colocando em risco a segurança de milhares de usuários de iPhone. Este novo golpe utiliza uma tática inédita, aproveitando servidores legítimos da Apple para dar credibilidade às mensagens fraudulentas.

As vítimas recebem alertas de segurança que as informam sobre supostas alterações na conta da Apple, criando um senso de urgência e preocupação. A complexidade do ataque reside na sua capacidade de contornar filtros de spam, fazendo com que os e-mails pareçam genuínos.

Proteger-se eficazmente começa com a compreensão de como esses golpes funcionam.

“A sofisticação desses ataques está em constante evolução. Os criminosos utilizam engenharia social avançada para manipular a confiança dos usuários, explorando brechas psicológicas e não apenas técnicas.” — Especialista em Cibersegurança.

Essa nova investida destaca a importância da vigilância contínua e do conhecimento sobre as táticas empregadas pelos golpistas. A segurança digital é um pilar fundamental em nosso cotidiano conectado.

Como funciona o novo golpe do iPhone

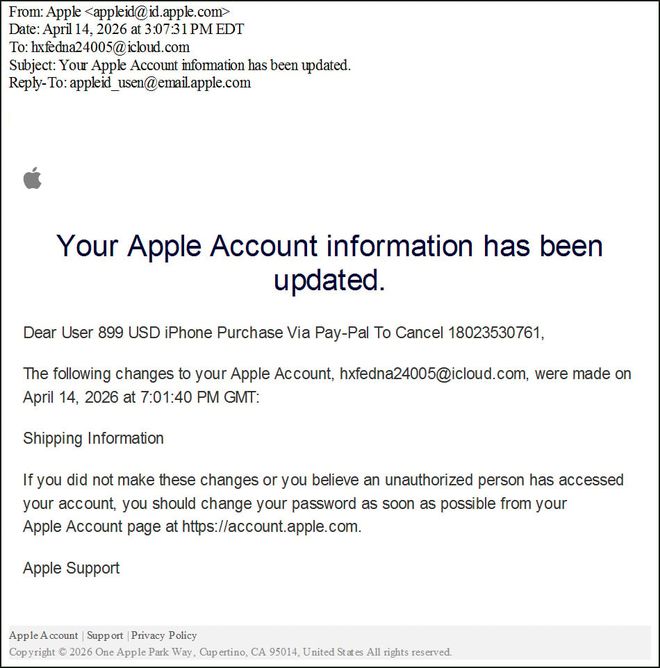

O ataque geralmente começa com um e-mail. Este e-mail, que à primeira vista parece vir diretamente da Apple, informa a vítima sobre uma suposta atualização de dados em sua conta.

O grande diferencial neste golpe é a menção de uma compra falsa de iPhone, geralmente via PayPal, no valor de US$ 899. A mensagem pede para que a pessoa entre em contato com um número de telefone específico para cancelar a transação.

Além disso, um link para troca de senha é frequentemente incluído, sugerindo que a conta da Apple pode ter sido comprometida. Esse é um passo crítico onde os usuários desatentos podem entregar suas credenciais sem perceber.

A urgência criada pela "compra não autorizada" e a "necessidade" de contato imediato são artifícios psicológicos potentes. Eles visam levar a vítima a agir impulsivamente, sem analisar criticamente a situação.

Se a vítima liga para o número fornecido, ela entra em uma fase de vishing, um tipo de phishing por voz. Os criminosos então tentam convencer a pessoa a instalar um software de acesso remoto sob o pretexto de resolver o problema e "proteger" a conta.

O objetivo é claro: obter acesso total ao dispositivo da vítima e, por consequência, roubar dados financeiros e informações pessoais sensíveis. A gravidade de ter um software de acesso remoto instalado é imensa, pois confere controle quase total aos golpistas.

A tática por trás da falsa credibilidade do e-mail

E-mail golpista alerta para suposta compra de iPhone (Imagem: Reprodução/BleepingComputer).

Para simular a autenticidade dos e-mails, os golpistas utilizam uma técnica engenhosa. Eles criam um ID Apple legítimo, mas inserem a mensagem fraudulenta nos campos de informações pessoais da conta.

O texto do golpe, que alerta sobre a compra e pede contato, é dividido entre os campos de nome e sobrenome do ID Apple. Desta forma, quando a Apple envia o alerta de segurança sobre a mudança de dados da conta (que é um e-mail automático e legítimo), o conteúdo do golpe aparece como parte da notificação.

Essa manipulação faz com que a mensagem, embora fraudulenta em seu conteúdo principal, seja enviada através de um servidor da Apple. Isso engana os filtros de spam e dá uma aparência oficial que dificulta a detecção pelas vítimas.

Em seguida, os criminosos modificam as informações de envio da conta manipulada. Isso faz com que a própria Apple envie um alerta de segurança aos usuários sobre a atualização desses dados, direcionando-os para o e-mail fraudulento.

A estratégia é engenhosa em sua má fé: usar os próprios mecanismos de segurança da Apple para distribuir o golpe. A inclusão do endereço de e-mail fraudulento no processo aumenta a confiança da vítima de que sua conta foi realmente invadida, instigando-a a agir.

Impacto no Brasil e como se proteger

Embora este golpe tenha sido inicialmente notificado globalmente, suas ramificações podem facilmente alcançar os usuários brasileiros. A Apple tem uma base de clientes significativa no Brasil, tornando-os alvos potenciais para essas táticas.

A proliferação de smartphones e o aumento do uso de serviços digitais em plataformas da Apple, como a App Store e o iCloud, só aumentam o risco. No contexto brasileiro, a familiaridade com golpes de phishing torna o público mais resiliente, mas a sofisticação deste ataque requer atenção redobrada.

A educação digital é a melhor defesa. Os golpes evoluem, mas os princípios de segurança permanecem: desconfie de ofertas boas demais, verifique a autenticidade das mensagens e jamais compartilhe senhas ou informações bancárias.

Recomendações cruciais de segurança

A primeira e mais importante recomendação é: tenha cautela com alertas inesperados de alterações de perfil. Mesmo que pareçam vir de fontes confiáveis, como a Apple, é fundamental duvidar.

Em caso de dúvida sobre um e-mail ou notificação, nunca clique em links. Em vez disso, acesse sua conta diretamente pelo site oficial da Apple ou pelo aplicativo, digitando o endereço no navegador ou usando o app oficial.

Jamais permita o acesso remoto ao seu aparelho a desconhecidos ou a pessoas que você contactou através de um número de telefone suspeito. Empresas legítimas raramente solicitam acesso remoto irrestrito ao seu computador ou smartphone para resolver problemas de conta.

Se você receber uma notificação de compra não autorizada, verifique seu extrato bancário ou a fatura do cartão diretamente pela sua conta bancária oficial ou do PayPal. Não confie apenas na informação do e-mail.

Habilite a autenticação de dois fatores (2FA) em sua conta Apple ID e em todos os outros serviços online que a oferecem. O 2FA adiciona uma camada extra de segurança, dificultando o acesso de intrusos mesmo que eles consigam sua senha.

Conclusão: vigilância constante é essencial

O "Golpe do iPhone" é um lembrete contundente de que a batalha contra os criminosos cibernéticos é contínua e exige vigilância constante. A capacidade dos golpistas de usar os próprios servidores da Apple para suas malícias demonstra um novo nível de sofisticação.

Para desenvolvedores e entusiastas da programação, a análise de tais vetores de ataque oferece insights valiosos sobre a segurança de sistemas. A compreensão das falhas de engenharia social é tão crucial quanto a das falhas de código.

A Inteligência Artificial (IA) e as ferramentas de automação também estão sendo usadas tanto para proteger quanto para lançar ataques. Por isso, manter-se atualizado sobre as tendências de cibersegurança é vital para todos.

A segurança da informação é um pilar para a autonomia e a inovação tecnológica. Proteja-se e fique por dentro das novidades!