Um alerta de segurança cibernética veio à tona, revelando que hackers ligados a unidades de inteligência militar da Rússia estão explorando falhas antigas em roteadores de internet. O objetivo é a coleta massiva de tokens de autenticação de usuários do Microsoft Office. Esta campanha de espionagem cibernética permitiu que o grupo, apoiado pelo Estado, obtivesse silenciosamente milhares de credenciais sem a necessidade de instalar software malicioso.

A invasão se deu de forma particularmente furtiva, impactando um número expressivo de dispositivos. A Microsoft confirmou o ataque, detalhando a extensão e a sofisticação da operação. O incidente reforça a necessidade urgente de atualização e manutenção da segurança em dispositivos de rede, desde o ambiente corporativo até o doméstico.

Hackers Russos Atacam Credenciais do Microsoft Office

Especialistas em segurança cibernética emitiram um alerta urgente sobre uma campanha de espionagem conduzida por hackers russos. O ataque visa diretamente usuários do Microsoft Office, com foco na coleta de tokens de autenticação. Estes tokens são cruciais para o acesso a serviços online, e sua interceptação pode abrir portas para uma série de atividades maliciosas.

A Microsoft, em uma publicação recente em seu blog, revelou que identificou mais de 200 organizações e 5 mil dispositivos de consumidores afetados. A rede de espionagem, embora simples em sua execução, demonstrou uma eficácia surpreendente. O grupo de ameaças cibernéticas por trás da ação é conhecido como Forest Blizzard.

Este grupo, também chamado de APT28 ou Fancy Bear, tem uma longa história de ataques cibernéticos e é atribuído às unidades de inteligência militar da Diretoria Principal de Inteligência do Estado-Maior das Forças Armadas da Rússia (GRU). O APT28 ficou notoriamente conhecido por comprometer campanhas políticas e comitês em 2016, em uma tentativa de influenciar as eleições presidenciais dos EUA. Sua atuação agora se volta para a exploração de infraestruturas de rede vulneráveis para coletar informações sensíveis.

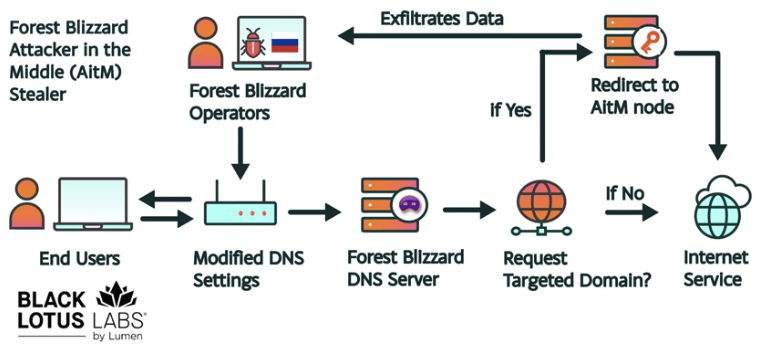

“Os hackers do GRU não precisaram instalar malware nos roteadores visados, que eram principalmente dispositivos Mikrotik e TP-Link mais antigos comercializados para o mercado de pequenos escritórios/escritórios domésticos (SOHO). Em vez disso, eles usaram vulnerabilidades conhecidas para modificar as configurações do Sistema de Nomes de Domínio (DNS) dos roteadores, incluindo servidores DNS controlados pelos hackers.” – Ryan English, engenheiro de segurança da Black Lotus Labs.

Essa abordagem sublinha a sofisticação e a persistência dos agressores em encontrar e explorar as brechas de segurança mais sutis. A ausência de malware tradicional torna a detecção mais difícil, exigindo novas estratégias de defesa.

Como as solicitações de DNS direcionadas foram redirecionadas no roteador. Imagem: Black Lotus Labs.

A Estratégia de Sequestro de DNS e Acessos Não Autorizados

A pesquisa conduzida pela Black Lotus Labs, uma divisão de segurança da Lumen, provedora de infraestrutura de internet, revelou detalhes cruciais sobre a operação. No auge de sua atividade em dezembro de 2025, a rede de vigilância do Forest Blizzard alcançou mais de 18 mil roteadores de internet. A maioria desses dispositivos estava sem suporte, obsoleta ou com atualizações de segurança gravemente desatualizadas.

Um relatório detalhado da Lumen indica que os hackers direcionaram principalmente agências governamentais, incluindo ministérios das relações exteriores, forças policiais e provedores de e-mail terceirizados. Isso demonstra uma clara intenção de espionagem e coleta de inteligência estratégica. A exploração de roteadores Mikrotik e TP-Link mais antigos, comuns em ambientes SOHO (Small Office/Home Office), foi um ponto-chave da estratégia.

A técnica principal utilizada foi o sequestro de DNS (Domain Name System). Para entender, o DNS é o que permite que seu navegador encontre um site digitando um endereço amigável, como “brasilvibecoding.com.br”, em vez de um endereço IP numérico. Em um ataque de sequestro de DNS, os criminosos adulteram essas configurações.

Ao invadir e alterar as configurações de DNS dos roteadores, os hackers passaram a redirecionar o tráfego legítimo para servidores DNS controlados por eles. Isso permite que os hackers enviem usuários para sites maliciosos sem que eles percebam. Esses sites falsos são projetados para se parecerem com os originais, com o objetivo de roubar dados de login e outras informações confidenciais.

O Centro Nacional de Segurança Cibernética (NCSC) do Reino Unido, em um novo alerta, detalhou como agentes cibernéticos russos têm comprometido roteadores usando essa tática. A capacidade de enganar usuários e roubar tokens de autenticação sem instalar malware nos dispositivos finais é o que torna esse ataque particularmente insidioso e difícil de rastrear. A prevenção passa, inevitavelmente, pela atualização contínua do firmware dos roteadores e pela atenção aos alertas de segurança.

Impacto, Prevenção e o Futuro da Segurança de Redes

O impacto de um ataque de sequestro de DNS pode ser devastador. Não apenas credenciais de Microsoft Office são comprometidas, mas também qualquer outra informação que o usuário insira em sites enquanto estiver sob o controle do DNS malicioso. Isso inclui dados bancários, informações de cartão de crédito e dados pessoais sensíveis. Para as organizações, a perda de controle sobre tokens de autenticação significa acesso não autorizado a sistemas internos, e-mails e documentos confidenciais.

A proliferação de dispositivos IoT (Internet das Coisas) e a crescente dependência de conexões de internet em residências e pequenos escritórios tornam essa vulnerabilidade ainda mais crítica. Muitas pessoas ignoram a importância de atualizar seus roteadores, deixando as portas abertas para ataques como o do Forest Blizzard.

Para se proteger, é fundamental seguir algumas práticas recomendadas. Em primeiro lugar, mantenha o firmware do seu roteador sempre atualizado. Os fabricantes frequentemente lançam patches de segurança para corrigir vulnerabilidades conhecidas. Em segundo lugar, altere as senhas padrão do seu roteador por senhas fortes e únicas. Senhas fracas ou padrão são um convite aberto para ataques.

Além disso, considere usar um serviço de DNS seguro que não seja o padrão do seu provedor de internet, como Cloudflare DNS (1.1.1.1) ou Google Public DNS (8.8.8.8). Isso pode adicionar uma camada extra de proteção contra o sequestro de DNS. A conscientização e o treinamento sobre ataques de phishing também são essenciais, pois muitos ataques de sequestro de DNS são complementados por páginas de login falsas.

O cenário de ameaças cibernéticas está em constante evolução, e a automação e a inteligência artificial, embora ferramentas poderosas, também podem ser usadas por atores mal-intencionados. A defesa, portanto, exige uma abordagem proativa e contínua. É vital que empresas e usuários domésticos entendam que a segurança do roteador doméstico não é um detalhe, mas uma linha de defesa crítica.

À medida que a Inteligência Artificial (IA) se torna mais sofisticada, a capacidade de automatizar a descoberta e exploração de vulnerabilidades pode aumentar. Por outro lado, a IA também oferece soluções inovadoras para a detecção de anomalias e defesa cibernética. O futuro da segurança depende de um equilíbrio delicado entre o avanço tecnológico e a vigilância constante.