Uma nova e perigosa campanha de phishing está sacudindo o mundo da segurança digital, e desta vez, a Inteligência Artificial (IA) é a grande protagonista. Pesquisadores da Microsoft Defender Security Research identificaram um ataque que usa IA e automação para driblar os sistemas de segurança tradicionais. O foco está no fluxo de autenticação OAuth de código de dispositivo, uma técnica legítima que, nas mãos erradas, se torna uma porta de entrada para comprometimento de contas em larga escala.

Esta campanha não é apenas mais um ataque de phishing; ela representa uma evolução alarmante. A automação e a geração dinâmica de código permitem que os criminosos ultrapassem o tempo de expiração padrão dos códigos. Isso eleva o nível da ameaça para empresas e usuários, que precisam estar mais alertas do que nunca.

Como o Ataque de Phishing com Código de Dispositivo Habilitado por IA Funciona

Para entender a sofisticação desse ataque, primeiro precisamos saber o que é um código de dispositivo OAuth. Ele é um método de autenticação legítimo, projetado para aparelhos que não contam com um navegador tradicional, como TVs inteligentes ou consoles de videogame. O usuário recebe um código e o insere em um navegador em outro dispositivo para finalizar o login.

Os atacantes, no entanto, identificaram uma vulnerabilidade nisso. Eles exploram o processo para contornar a autenticação multifator (MFA), uma das principais barreiras de segurança hoje. A chave está em separar a autenticação da sessão original. Quando um usuário insere o código fornecido pelos golpistas, ele está, sem saber, autorizando a sessão do atacante. Isso concede acesso total à conta sem que as credenciais do usuário sejam sequer expostas.

A metodologia é engenhosa e complexa, refletindo o uso avançado de IA para orquestrar etapas. Os criminosos usam Inteligência Artificial para otimizar cada fase do ataque, desde o reconhecimento inicial até a evasão de defesas. Este é um cenário que exige atenção redobrada de todos os usuários e administradores de sistemas.

A Engenharia por Trás do Ataque: Reconhecimento e Distribuição

A sofisticação da campanha começa muito antes do phishing em si. A fase de reconhecimento pode durar de 10 a 15 dias antes do lançamento do ataque. Durante esse período, os cibercriminosos confirmam a existência e a atividade de contas de e-mail alvo. É um estudo detalhado do ambiente da vítima, garantindo que o ataque seja o mais eficaz possível.

A distribuição dos e-mails maliciosos é outro ponto crítico. A campanha emprega um "pipeline de entrega em várias etapas". Essa técnica permite ignorar gateways de e-mail e sistemas de segurança de endpoint. O ataque se inicia quando o usuário interage com um URL ou um anexo malicioso. A isca pode vir em várias formas, como solicitações de acesso a documentos ou notificações de voz, tudo para induzir a vítima a clicar.

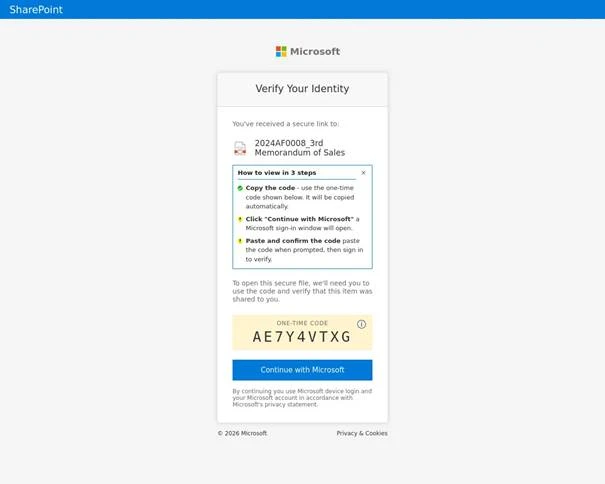

Captura de tela de uma campanha em que os códigos foram copiados do navegador para a área de transferência do usuário (Fonte: Microsoft)

Para driblar scanners automatizados e ambientes de teste (sandboxes), os criminosos utilizam domínios legítimos comprometidos e plataformas sem servidor. A interface de roubo de credenciais é apresentada de forma enganosa: um navegador dentro de outro navegador, ou uma pré-visualização de documento desfocada. Nesses cenários, um botão “Verificar identidade” e um código de dispositivo são exibidos, confundindo o usuário.

A campanha também usa "sombreamento de domínio" e subdomínios que imitam marcas conhecidas. Isso ajuda a burlar filtros baseados em reputação. O objetivo é criar a aparência mais legítima possível para enganar a vítima. É a engenharia social levada a um novo patamar, assistida por Inteligência Artificial para aprimorar a ilusão.

"A sofisticação desses ataques demonstra a crescente curva de aprendizado dos criminosos e o uso de tecnologias emergentes como a IA para escalar suas operações. A proteção agora exige uma abordagem multicamadas e a conscientização dos usuários é fundamental", afirmou um especialista em segurança digital para a Microsoft Defender.

O Fluxo de Autenticação e o Papel da Automação Impulsionada por IA

Quando o usuário clica no link malicioso, é redirecionado para uma página da web controlada pelo atacante. Nessa página, um script de automação é executado em segundo plano. Este script interage diretamente com a plataforma de identidade da Microsoft, gerando um código de dispositivo ativo.

O código é então exibido na tela da vítima. Junto a ele, aparece um botão que redireciona para o portal de login oficial. O que torna este ataque particularmente perigoso é que o script do invasor tem a capacidade de copiar automaticamente o código do dispositivo gerado para a área de transferência do usuário. Assim, a vítima precisa apenas colar o código na página de login oficial.

Se o usuário não tiver uma sessão ativa, ele será solicitado a fornecer suas credenciais e concluir a autenticação multifator (MFA). No entanto, se houver uma sessão ativa, simplesmente colar o código e confirmar a solicitação é suficiente para autenticar a sessão do invasor em segundo plano. Isso tudo acontece sem que o usuário perceba que sua conta acaba de ser comprometida.

A IA é crucial aqui para orquestrar essas etapas de forma fluida e evitar detecção. A capacidade de gerar códigos dinamicamente e interagir com plataformas de identidade legítimas mostra um nível de automação que supera muitas das defesas atuais. A rapidez e a precisão do ataque são impulsionadas pelo poder da IA.

Impacto para o Brasil e a Necessidade de Conscientização

No Brasil, onde a digitalização avança rapidamente e a dependência de serviços online se intensifica, a ameaça de phishing impulsionada por IA é especialmente preocupante. Empresas e usuários brasileiros estão constantemente sob o risco de ataques cibernéticos. Campanhas como essa, que exploram fluxos de autenticação legítimos, podem ter um impacto devastador, desde a perda de dados pessoais até o comprometimento de infraestruturas corporativas críticas.

A popularidade do home office e o uso crescente de dispositivos pessoais para acesso a redes corporativas amplificam o risco. A mistura de trabalho e vida pessoal no mesmo dispositivo pode tornar os usuários mais vulneráveis a táticas de engenharia social. A segurança cibernética precisa ser uma prioridade contínua, com foco em educação e treinamento para identificar e evitar esses ataques.

A educação é a primeira linha de defesa. É essencial que indivíduos e organizações invistam em programas de conscientização sobre segurança digital. Desenvolver o senso crítico para identificar e-mails e links suspeitos é mais importante do que nunca. A Inteligência Artificial pode ser uma ferramenta poderosa para o bem, mas nas mãos erradas, ela se torna uma ameaça formidável.

Conclusão e Perspectivas Futuras na Luta Contra o Phishing com IA

A campanha de phishing que explora o fluxo OAuth de código de dispositivo e a Inteligência Artificial destaca a evolução constante das ameaças cibernéticas. Não se trata apenas de roubar credenciais, mas de subverter mecanismos de segurança projetados para proteger os usuários. A automação e a adaptabilidade impulsionadas pela IA tornam esses ataques mais difíceis de detectar e neutralizar.

Para o futuro, a guerra cibernética será cada vez mais travada com o uso de IA. As empresas de segurança estão investindo pesado em soluções baseadas em IA para combater essas ameaças. No entanto, a vigilância humana e a conscientização continuarão sendo elementos cruciais. É um ciclo contínuo de inovação e adaptação, tanto para criminosos quanto para defensores.

Mantenha-se atualizado sobre as últimas tendências e melhores práticas de segurança. Continue acompanhando as novidades para mais análises e dicas sobre como se proteger no cenário digital em constante mudança. A batalha contra o phishing e as ameaças impulsionadas por IA exige conhecimento e proatividade de todos nós.