A comunidade de desenvolvedores e administradores de sistemas está em alerta! A empresa de segurança cibernética Shadowserver identificou que aproximadamente 800 mil endereços de IP com assinaturas Telnet foram expostos devido a uma falha crítica de autenticação nos servidores telnetd GNU InetUtils. Esta vulnerabilidade, catalogada como CVE-2026-24061, afeta versões que datam de 2015 e já possui exploits de prova de conceito em circulação. Um cenário que exige atenção redobrada, como bem sabemos aqui na Vibe Coding Brasil, onde a segurança digital é um pilar fundamental para qualquer projeto.

Entendendo a Vulnerabilidade: CVE-2026-24061

A falha CVE-2026-24061 atinge as versões do telnetd GNU InetUtils desde a 1.9.3 até a 2.7. A boa notícia é que uma correção já foi implementada na versão 2.8, lançada em 20 de janeiro deste ano. No entanto, o desafio reside na vasta quantidade de sistemas legados que ainda podem estar utilizando versões desatualizadas.

Detalhes Técnicos da Exposição

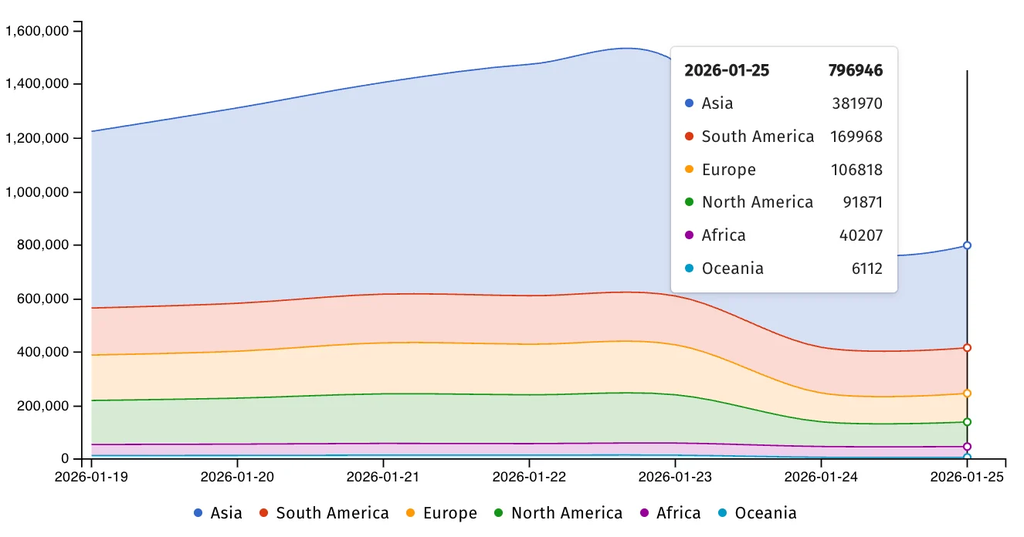

A Shadowserver aponta que, dos endereços IP afetados, cerca de 380 mil estão na Ásia, quase 170 mil na América do Sul e pouco mais de 100 mil na Europa. Piotr Kijewski, CEO da Shadowserver, alerta que, sem dados sobre as atualizações, centenas de milhares de dispositivos podem permanecer vulneráveis neste momento, suscetíveis a invasões sem a necessidade de senha. Manter a segurança digital em dia é crucial para todos os desenvolvedores, conforme explicamos em nosso artigo sobre como o 1Password combate o phishing impulsionado por IA.

O Impacto do InetUtils GNU em Sistemas Legados

O InetUtils do GNU é um pacote de ferramentas de rede essenciais (incluindo telnet/telnetd, ftp/ftpd, rsh/rshd, ping e traceroute) amplamente utilizado em diversas distribuições Linux. A principal preocupação é que esses utilitários podem operar sem atualizações por mais de uma década em sistemas legados, tornando inúmeros dispositivos de Internet das Coisas (IoT) e servidores mais antigos um alvo fácil para atacantes.

Localização dos endereços IP afetados pela vulnerabilidade de segurança, segundo pesquisadores (Imagem: Shadowserver/Divulgação)

Atividade Maliciosa e Medidas de Prevenção

A detecção de atividade maliciosa começou um dia após a correção, em 21 de janeiro. Ataques foram registrados a partir de 18 endereços IP, em 60 sessões Telnet, explorando a opção IAC Telnet de negociação para injetar USER=-f. Isso concedia aos atacantes acesso shell irrestrito a aparelhos comprometidos, sem qualquer autenticação. Embora 83% dos ataques tivessem como alvo o usuário root, a maioria parecia ser automatizada, enquanto uma parcela menor era manual.

Curiosamente, os invasores tentaram rodar malwares Python após o reconhecimento automatizado, mas falharam devido à ausência de diretórios e binários necessários. Este detalhe ressalta a importância de uma configuração de sistema robusta, mesmo diante de falhas de segurança.

Para os administradores que não conseguem atualizar seus dispositivos imediatamente, a recomendação é desabilitar o serviço telnetd vulnerável ou, como medida emergencial, bloquear a porta TCP 23 em todos os firewalls. A agilidade na resposta é crucial para mitigar riscos.

VÍDEO | Notebook com LINUX vale a pena? Dá pra trocar o WINDOWS pelo LINUX?

Esta notícia reforça a importância da vigilância contínua e da adoção de boas práticas de segurança no mundo da programação e automação. Manter os sistemas atualizados e monitorar constantemente as vulnerabilidades é a chave para proteger a infraestrutura digital. Fique ligado na Vibe Coding Brasil para mais insights sobre segurança, IA e desenvolvimento!